冲电气工业株式会社(OKI)与大阪公立大学的阿多信吾教授(研究生院信息学研究科)于7月12日宣布,作为长期开展的“通信流量分析相关联合研究”的成果,开发出了能够即时检测 IoT(物联网:Internet of Things)设备的非法连接和恶意软件感染等网络非法入侵的技术。如果引进该技术,将实现 IoT 设备自动化管理,并且因冒充和恶意软件感染而引起的设备异常通信行为将作为导致信息泄露的非法入侵能够即刻被检测到。

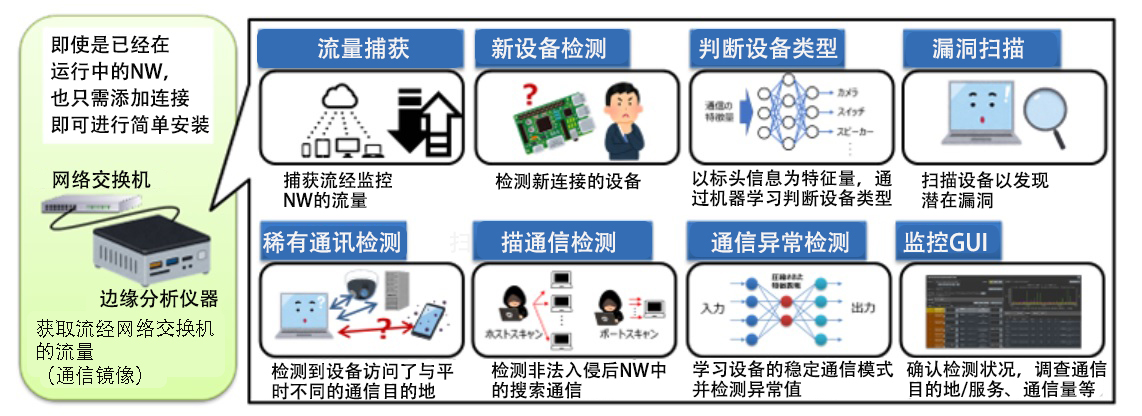

图1 OKI “实时网络监控系统”的功能概要(供图:大阪公立大学)

在网络安全领域,目标型攻击造成的内部感染和通过VPN(Virtual Private Network)设备漏洞进入组织内部网络的非法侵入正在增加,认识到网络内部也是不安全的“零信任”概念越来越重要。

此外,即使是在工厂的设备类网络等以往被认为是安全的非互联网连接环境中,由于与外部网络的合作或 IoT 设备使用的扩大,也发生了以管理不彻底的 IoT 设备为切入点的网络攻击的受害情况。

在这种情况下,仅靠传统防火墙等边界型的安全措施已经很难检测到外部的非法入侵,因此在组织内网络的各据点(边缘区域)采取安全措施变得越来越重要。

OKI 和大阪公立大学长年致力于对IP通信设备的流量进行被动观测和分析,以及推测通信设备状态的流量分析技术的联合研究。作为此次的成果,开发出了能够在适时取得设备的通信特征的同时,实时判断 IoT 设备的连接的技术。

同时,实际使用该技术,通过学习在大阪公立大学杉本校区的核心网络中获取的共9种类型、4种机型流量数据,评估能否从通信流量的特征实时识别 IoT 设备。结果,在今年1月的实证实验中,确认了 IoT 设备连接后可以立即以97.7% 的高精度被识别。

此外,OKI 在此技术的基础上,还开发出搭载偏离正常通信状态行为的通信非稳定检测功能、检测网络中设备配置不完善或简单的ID和密码的漏洞扫描功能、可视化网络中的设备连接和通信流量并通知管理员的功能、以及监控GUI(Graphical User Interface)等的“实时网络监控系统”。

该系统能够可视化网络内的连接构成和通信状态,可自动提取可疑设备和可能存在风险的设备。此外,这些功能由小型轻量的设备单独提供,只需连接到网络交换机的镜像端口,即使是已经在运行中的网络,也可以通过后置安装轻松使用。

OKI 已在多家生产工厂运行该系统,并在现场网络管理人员反馈的基础上不断改进该系统。该系统还适用于难以贯彻安全政策的海外基地、以及难以导入安全对策软件的老式设备的网络的监控。

因此,OKI 为了尽早实现商品化,还需增加各种各样用户环境的实证事例,目前准备了可立即提供的验证机,并招募实证实验的合作伙伴。

原文:《科学新闻》

翻译:JST客观日本编辑部